SonicOS是在SonicWall网络安全设备(NSA)设备上运行的操作系统。而SonicWall NSA用作防火墙和SSL VPN门户,以过滤、控制和允许员工访问内部和专用网络。

近日,奇安信CERT监测到 SonicOS 拒绝服务漏洞,SonicOS 中存在栈溢出漏洞允许未经身份验证的远程攻击者通过发送特制HTTP请求造成栈溢出,覆盖canary,导致防火墙崩溃重启。目前已监测到该漏洞细节及PoC在互联网公开,经研判该PoC稳定有效。鉴于该漏洞影响范围极大,建议客户尽快做好自查及防护。

|

漏洞名称 |

SonicOS 拒绝服务漏洞 |

||

|

公开时间 |

2023-03-03 |

更新时间 |

2023-04-04 |

|

CVE编号 |

CVE-2023-0656 |

其他编号 |

QVD-2023-5567 |

|

威胁类型 |

拒绝服务 |

技术类型 |

栈溢出 |

|

厂商 |

SonicWall |

产品 |

SonicOS |

|

风险等级 |

|||

|

奇安信CERT风险评级 |

风险等级 |

||

|

高危 |

蓝色(一般事件) |

||

|

现时威胁状态 |

|||

|

POC状态 |

EXP状态 |

在野利用状态 |

技术细节状态 |

|

已发现 |

未发现 |

未发现 |

已公开 |

|

漏洞描述 |

SonicOS 中存在栈溢出漏洞允许未经身份验证的远程攻击者通过发送特制HTTP请求造成栈溢出,覆盖canary,导致防火墙崩溃重启。 |

||

|

影响版本 |

SonicWall TZ270 <= 7.0.1-5095 SonicWall TZ270W <= 7.0.1-5095 SonicWall TZ370 <= 7.0.1-5095 SonicWall TZ370W <= 7.0.1-5095 SonicWall TZ470 <= 7.0.1-5095 SonicWall TZ470W <= 7.0.1-5095 SonicWall TZ570 <= 7.0.1-5095 SonicWall TZ570W <= 7.0.1-5095 SonicWall TZ570P <= 7.0.1-5095 SonicWall TZ670 <= 7.0.1-5095 SonicWall NSa 2700 <= 7.0.1-5095 SonicWall NSa 3700 <= 7.0.1-5095 SonicWall NSa 4700 <= 7.0.1-5095 SonicWall NSa 5700 <= 7.0.1-5095 SonicWall NSa 6700 <= 7.0.1-5095 SonicWall NSsp 10700 <= 7.0.1-5095 SonicWall NSsp 11700 <= 7.0.1-5095 SonicWall NSsp 13700 <= 7.0.1-5095 SonicWall NSv 270 <= 7.0.1-5095 SonicWall NSv 470 <= 7.0.1-5095 SonicWall NSv 870 <= 7.0.1-5095 SonicWall NSsp 15700 <= 7.0.1-5083 SonicWall NSv 10 <= 6.5.4.4-44v-21-1551 SonicWall NSv 25 <= 6.5.4.4-44v-21-1551 SonicWall NSv 50 <= 6.5.4.4-44v-21-1551 SonicWall NSv 100 <= 6.5.4.4-44v-21-1551 SonicWall NSv 200 <= 6.5.4.4-44v-21-1551 SonicWall NSv 300 <= 6.5.4.4-44v-21-1551 SonicWall NSv 400 <= 6.5.4.4-44v-21-1551 SonicWall NSv 800 <= 6.5.4.4-44v-21-1551 SonicWall NSv 1600 <= 6.5.4.4-44v-21-1551 |

||

|

不受影响版本 |

SonicWall TZ270 >= 7.0.1-5111 SonicWall TZ270W >= 7.0.1-5111 SonicWall TZ370 >= 7.0.1-5111 SonicWall TZ370W >= 7.0.1-5111 SonicWall TZ470 >= 7.0.1-5111 SonicWall TZ470W >= 7.0.1-5111 SonicWall TZ570 >= 7.0.1-5111 SonicWall TZ570W >= 7.0.1-5111 SonicWall TZ570P >= 7.0.1-5111 SonicWall TZ670 >= 7.0.1-5111 SonicWall NSa 2700 >= 7.0.1-5111 SonicWall NSa 3700 >= 7.0.1-5111 SonicWall NSa 4700 >= 7.0.1-5111 SonicWall NSa 5700 >= 7.0.1-5111 SonicWall NSa 6700 >= 7.0.1-5111 SonicWall NSsp 10700 >= 7.0.1-5111 SonicWall NSsp 11700 >= 7.0.1-5111 SonicWall NSsp 13700 >= 7.0.1-5111 SonicWall NSv 270 >= 7.0.1-5111 SonicWall NSv 470 >= 7.0.1-5111 SonicWall NSv 870 >= 7.0.1-5111 SonicWall NSv 10 >= 6.5.4.4-44v-21-2079 SonicWall NSv 25 >= 6.5.4.4-44v-21-2079 SonicWall NSv 50 >= 6.5.4.4-44v-21-2079 SonicWall NSv 100 >= 6.5.4.4-44v-21-2079 SonicWall NSv 200 >= 6.5.4.4-44v-21-2079 SonicWall NSv 300 >= 6.5.4.4-44v-21-2079 SonicWall NSv 400 >= 6.5.4.4-44v-21-2079 SonicWall NSv 800 >= 6.5.4.4-44v-21-2079 SonicWall NSv 1600 >= 6.5.4.4-44v-21-2079 |

||

|

其他受影响组件 |

无 |

||

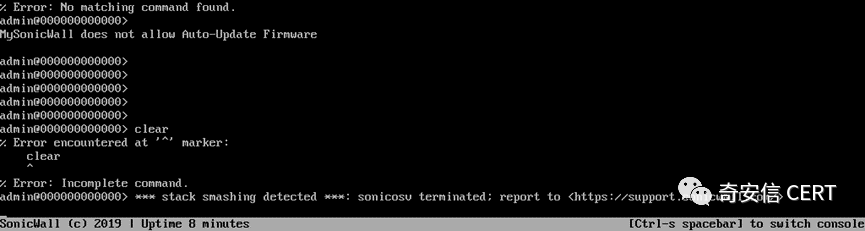

奇安信CERT已成功复现该漏洞,截图如下:

威胁评估

|

漏洞名称 |

SonicOS 拒绝服务漏洞 |

|||

|

CVE编号 |

CVE-2023-0656 |

其他编号 |

QVD-2023-5567 |

|

|

CVSS 3.1评级 |

高危 |

CVSS 3.1分数 |

7.5 |

|

|

CVSS向量 |

访问途径(AV) |

攻击复杂度(AC) |

||

|

网络 |

低 |

|||

|

用户认证(Au) |

用户交互(UI) |

|||

|

无 |

不需要 |

|||

|

影响范围(S) |

机密性影响(C) |

|||

|

不改变 |

无 |

|||

|

完整性影响(I) |

可用性影响(A) |

|||

|

无 |

高 |

|||

|

危害描述 |

未经身份验证的攻击者可以通过发送特制HTTP请求触发漏洞,成功触发漏洞将导致目标系统崩溃重启,目前此漏洞细节及PoC已公开,经研判,PoC稳定有效。 |

|||

处置建议

目前厂商已发布该漏洞修复版本,受影响用户可以升级到以下修复版本:

SonicWall TZ270 >= 7.0.1-5111

SonicWall TZ270W >= 7.0.1-5111

SonicWall TZ370 >= 7.0.1-5111

SonicWall TZ370W >= 7.0.1-5111

SonicWall TZ470 >= 7.0.1-5111

SonicWall TZ470W >= 7.0.1-5111

SonicWall TZ570 >= 7.0.1-5111

SonicWall TZ570W >= 7.0.1-5111

SonicWall TZ570P >= 7.0.1-5111

SonicWall TZ670 >= 7.0.1-5111

SonicWall NSa 2700 >= 7.0.1-5111

SonicWall NSa 3700 >= 7.0.1-5111

SonicWall NSa 4700 >= 7.0.1-5111

SonicWall NSa 5700 >= 7.0.1-5111

SonicWall NSa 6700 >= 7.0.1-5111

SonicWall NSsp 10700 >= 7.0.1-5111

SonicWall NSsp 11700 >= 7.0.1-5111

SonicWall NSsp 13700 >= 7.0.1-5111

SonicWall NSv 270 >= 7.0.1-5111

SonicWall NSv 470 >= 7.0.1-5111

SonicWall NSv 870 >= 7.0.1-5111

SonicWall NSv 10 >= 6.5.4.4-44v-21-2079

SonicWall NSv 25 >= 6.5.4.4-44v-21-2079

SonicWall NSv 50 >= 6.5.4.4-44v-21-2079

SonicWall NSv 100 >= 6.5.4.4-44v-21-2079

SonicWall NSv 200 >= 6.5.4.4-44v-21-2079

SonicWall NSv 300 >= 6.5.4.4-44v-21-2079

SonicWall NSv 400 >= 6.5.4.4-44v-21-2079

SonicWall NSv 800 >= 6.5.4.4-44v-21-2079

SonicWall NSv 1600 >= 6.5.4.4-44v-21-2079

参考资料

[1]https://ssd-disclosure.com/ssd-advisory-sonicwall-ssl-vpn-out-of-bounds-write-dos/

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表士冗科技立场,转载目的在于传递更多信息。如有侵权,请联系 service@expshell.com。

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号