您当前的位置: 首页 > b1ngzl ( 142 )

-

2024-07-02美陆军此轮改革的目标是,整合电磁战与网络空间作战和ISR等其他作战功能,从而在大国竞争中发挥关键作用。 知远战略与防务研究所 李健/文 随着美军将作战重点转向大国竞……

-

2024-07-02首席信息安全官 (CISO) 们应与法律团队一起制定全面的BEC政策文档来提高用户的抗攻击能力,以下是专家推荐的 BEC 防护政策的八个要点。 根据Verizon的数据泄漏报告,2……

-

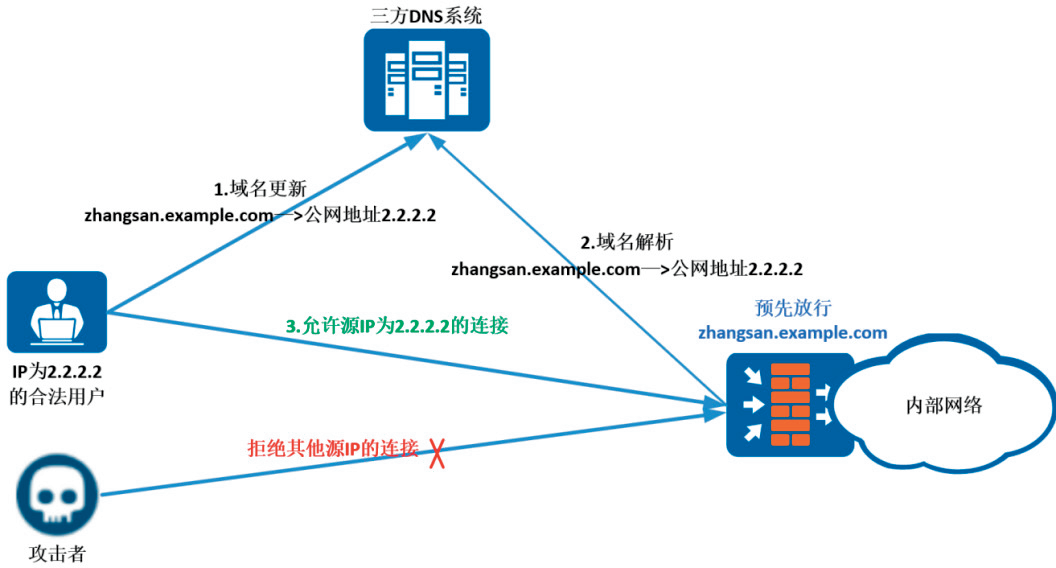

2024-07-02本文将探讨在不关闭服务的前提下,如何有效降低SSLVPN安全风险。 文 / 达州银行 何智敏 李宏轶 随着我国大数据、云计算等技术的快速发展以及当前严峻的国际形势,愈演愈……

-

2024-07-02从基本概念入手,探索地理信息数据成为生产要素的内涵及如何推动地理信息数据要素价值实现。 本文作者为自然资源部测绘发展研究中心徐坤。文章于2023年获得中心“学习贯……

-

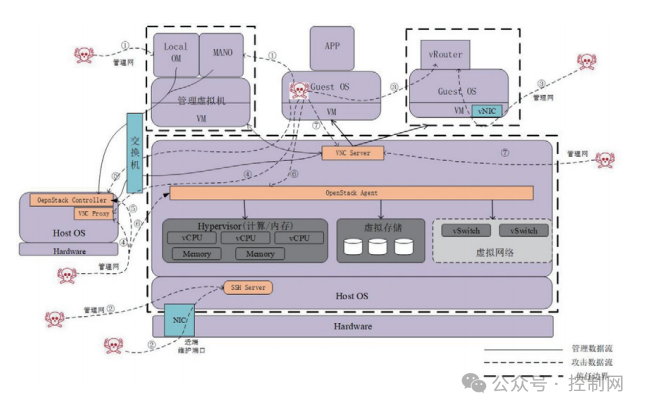

2024-07-02亟须研究新的电信云虚拟基础设施网络安全策略,以构建电信云主动、动态、全网协同、智能运维的纵深安全防护体系。 ★ 四川公众项目咨询管理有限公司 黄晓燕,刘畅,宋仕……

-

2024-07-02本文将深入探讨认知这一新兴领域的影响、挑战和伦理考量。 2023年12月12日,Idstch网站发布文章《未来神经认知战的曙光:利用对手的认知生理和行为漏洞》(The Dawn of ……

-

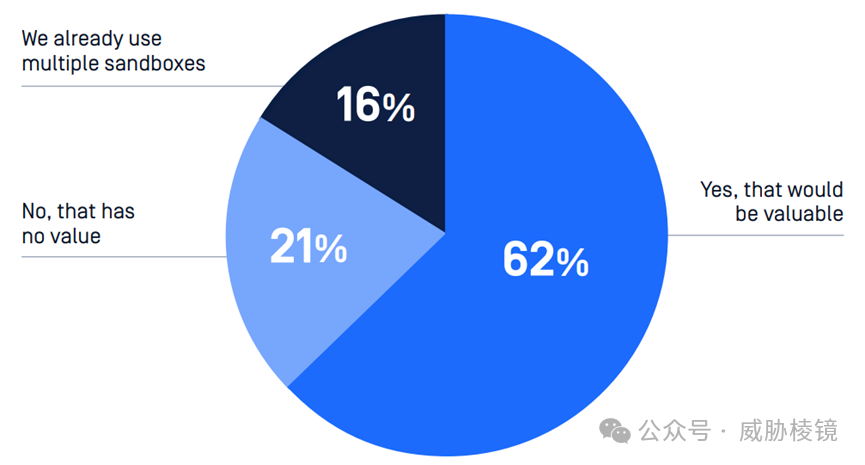

2024-07-02恶意软件分析正在扮演愈发重要的角色。 恶意软件作为最普遍的攻击媒介之一,构建恶意软件分析管道有助于帮助机构满足合规性要求,并且保护敏感数据和系统安全。OPSWAT ……

-

2024-07-02为推进《办法》与 CPTPP 的顺畅对接,应秉持谦抑态度,明晰重要数据界定范围,完善风险自评估机制,实现安全与自由兼顾的数据跨境流动。 摘 要:《数据出境安全评估办……

-

2024-07-02试图进一步阐述数据空间中的个人数据保护设计原则。 文|王金钧 中国信息通信研究院互联网法律研究中心助理研究员 欧洲共同数据空间(European Common Data Space)是“……

-

2024-07-02因遭受网络攻击,高乐氏公司运营受到严重干扰,生产减少导致消费级产品供应不足,最终造成巨额损失。 前情回顾·网络攻击造成巨额损失 全球关键半导体厂商因勒索攻……

联系我们

联系我们 在线留言

在线留言 京公网安备11011202100645号

京公网安备11011202100645号